Впн заблокированы

ВПН заблокированы: причины, последствия и альтернативные решения

Почему ВПН заблокированы в ряде стран

Блокировка VPN-сервисов осуществляется государственными органами по различным причинам, включая обеспечение информационной безопасности, контроль за распространением запрещённого контента и защиту от киберугроз. Наиболее распространённые причины:

-

Обход цензуры. VPN используются для доступа к запрещённым или заблокированным сайтам.

-

Скрытие трафика. С использованием VPN невозможно отследить источник и характер интернет-трафика.

-

Нарушение законодательства. Некоторые VPN-сервисы не соответствуют требованиям национальных законов о хранении данных или фильтрации трафика.

Методы, с помощью которых ВПН заблокированы

Существует несколько технических методов блокировки VPN-сервисов:

-

Фильтрация IP-адресов. Блокируются IP-адреса серверов VPN, обнаруженных провайдерами или государственными регуляторами.

-

Анализ трафика (DPI). Использование технологий глубокой инспекции пакетов позволяет выявлять и блокировать шифрованный трафик, характерный для VPN.

-

Блокировка портов. Некоторые VPN-протоколы используют стандартные порты, которые могут быть закрыты провайдерами.

-

Принудительная регистрация. В отдельных странах разрешены только лицензированные VPN, остальные считаются нелегальными.

География блокировок VPN

VPN заблокированы или ограничены в ряде государств с высоким уровнем контроля интернета. Наиболее известные примеры:

-

Китай: применяет масштабную систему фильтрации и DPI, известную как "Великий китайский файрвол".

-

Россия: с 2017 года действует закон о запрете VPN, не соответствующих требованиям Роскомнадзора.

-

Иран: блокирует популярные VPN-сервисы, одновременно продвигая локальные альтернативы.

-

ОАЭ: ограничивает использование VPN для обхода VoIP-блокировок и доступа к иностранным сервисам.

Правовые аспекты использования VPN в условиях блокировок

Использование VPN в странах, где они официально заблокированы, может подпадать под административную или уголовную ответственность. В некоторых случаях:

-

Назначаются штрафы за использование несанкционированных VPN-сервисов.

-

Возбуждаются уголовные дела, если VPN используется для доступа к запрещённому контенту.

-

Применяются меры к провайдерам, которые не блокируют нелегальные VPN.

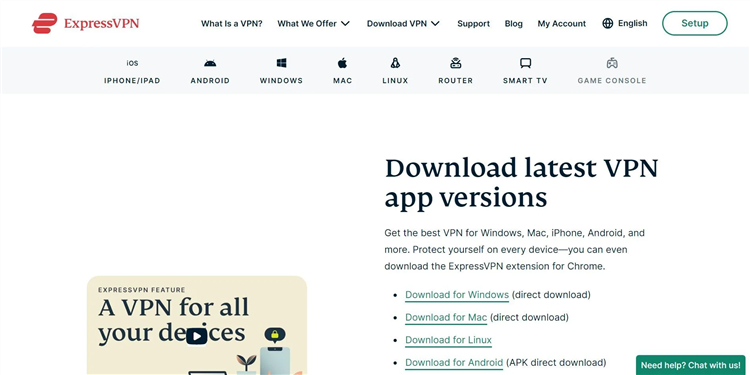

Возможные альтернативы при блокировке VPN

В условиях, когда VPN заблокированы, существуют альтернативные методы обхода ограничений:

-

Tor-сеть. Использует систему маршрутизации через несколько узлов, скрывая источник трафика.

-

Shadowsocks. Протокол-прокси, изначально разработанный для обхода цензуры в Китае.

-

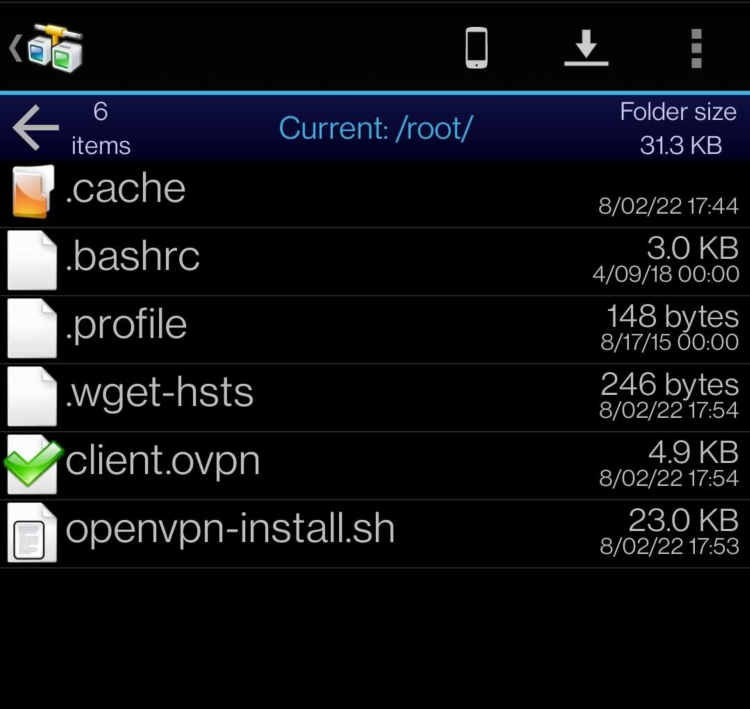

Obfsproxy и стелс-протоколы. Модифицируют трафик VPN, чтобы сделать его незаметным для систем DPI.

-

HTTP/HTTPS-прокси. Менее надёжны по сравнению с VPN, но применимы для базового обхода фильтров.

Риски использования нелегальных или нестандартных решений

При использовании альтернатив обхода блокировок следует учитывать следующие риски:

-

Компрометация конфиденциальности. Неавторизованные решения могут содержать вредоносный код или уязвимости.

-

Нарушение законов. Использование некоторых решений может быть квалифицировано как нарушение законодательства.

-

Нестабильность соединения. Альтернативные протоколы часто подвергаются дополнительной фильтрации или нестабильны.

FAQ

Какие VPN заблокированы в России?

Под запретом находятся сервисы, отказавшиеся сотрудничать с Роскомнадзором, включая ProtonVPN, NordVPN, VyprVPN и другие.

Законно ли использовать VPN в странах с блокировками?

В большинстве случаев — нет. Законность зависит от национального законодательства. Нарушение может повлечь за собой административные или уголовные последствия.

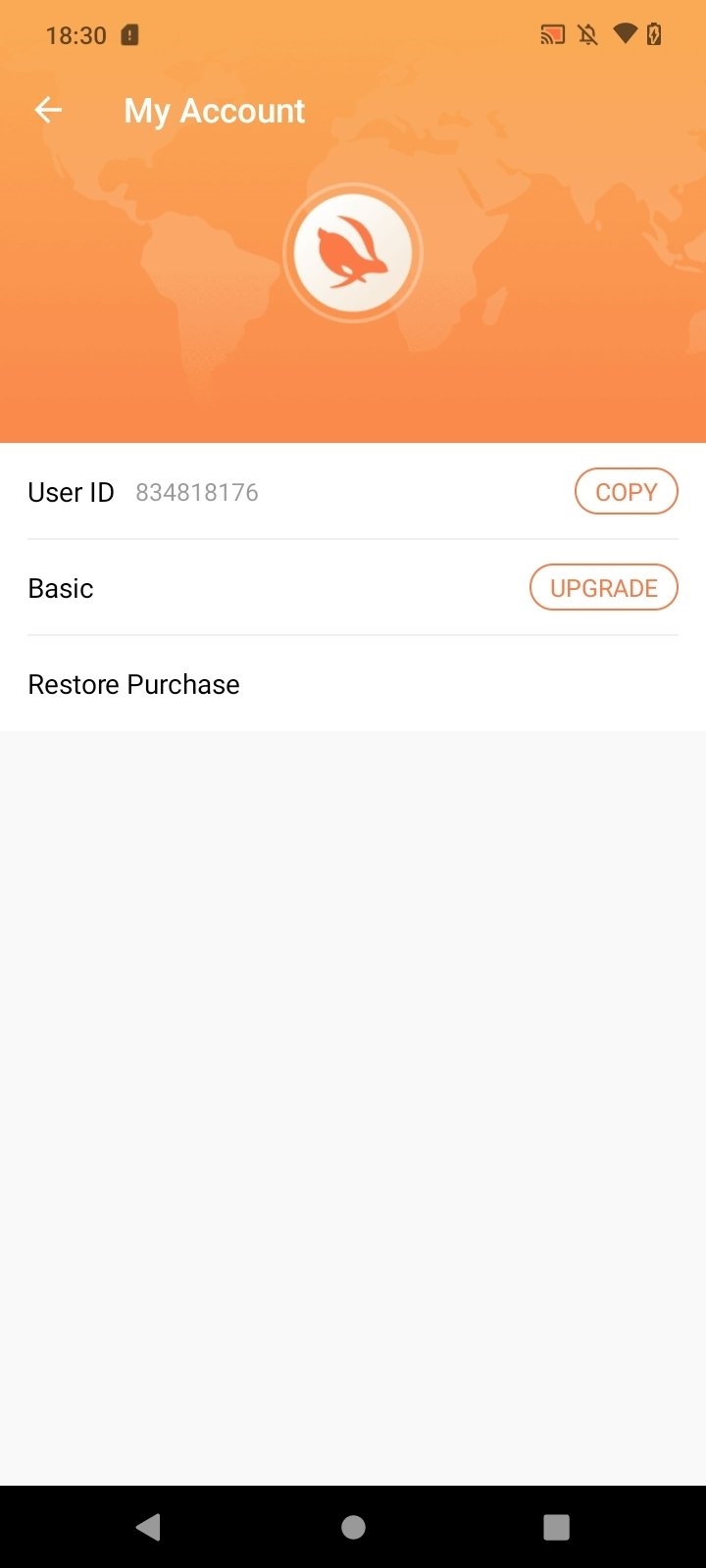

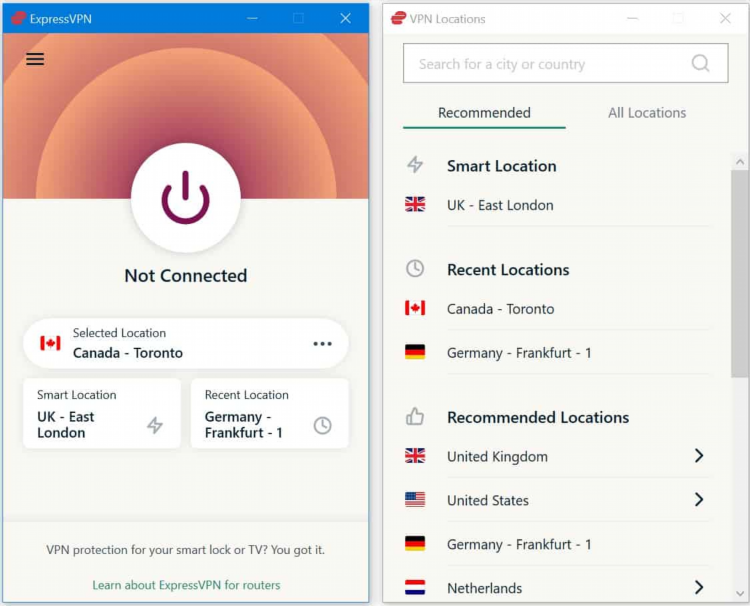

Можно ли обойти блокировку VPN?

Да, с использованием стелс-протоколов, обфускации трафика или альтернативных решений, однако это может нарушать местные законы.

Какие риски связаны с использованием VPN в странах с жёсткой цензурой?

Основные риски — штрафы, уголовная ответственность, утечка данных при использовании ненадёжных решений.

Чем отличаются обфусцированные VPN от обычных?

Обфусцированные VPN скрывают факт использования VPN-трафика, маскируя его под обычный HTTPS, что затрудняет обнаружение средствами DPI.