Определить vpn

Как определить VPN: методы, инструменты и признаки использования

Что такое VPN и зачем его определять

VPN (Virtual Private Network) — это технология, обеспечивающая защищённое и зашифрованное соединение между пользователем и интернетом. Основное назначение VPN — защита данных, обход блокировок и обеспечение конфиденциальности. Однако во многих ситуациях, особенно в рамках корпоративной безопасности, информационного мониторинга или правоохранительных мероприятий, возникает необходимость определить VPN, используемый пользователем.

Методы для определения VPN-соединения

Существует несколько распространённых методов, позволяющих выявить использование VPN-сервисов:

-

Анализ IP-адреса

-

Сопоставление IP-адреса с базами данных, содержащими известные адреса VPN-провайдеров.

-

Определение геолокации IP-адреса и проверка на совпадение с прокси-сетями или дата-центрами.

-

-

Обнаружение DNS-утечек

-

При неправильно настроенном VPN DNS-запросы могут проходить через основной провайдер, что позволяет определить реального провайдера пользователя.

-

-

Использование DPI (Deep Packet Inspection)

-

Глубокий анализ пакетов может выявлять признаки зашифрованных VPN-соединений на основе структуры и типа трафика.

-

-

Сравнительный анализ трафика

-

Мониторинг стабильности, объёма и направленности сетевого трафика позволяет определить неестественные паттерны, характерные для VPN.

-

Признаки, позволяющие определить VPN

Для определения использования VPN можно ориентироваться на следующие признаки:

-

IP-адрес из пула дата-центров. Большинство VPN-сервисов используют IP-адреса, принадлежащие хостинг-провайдерам.

-

Отсутствие географической логики. Если пользователь находится в одной стране, а IP-адрес указывает на другую, возможен VPN.

-

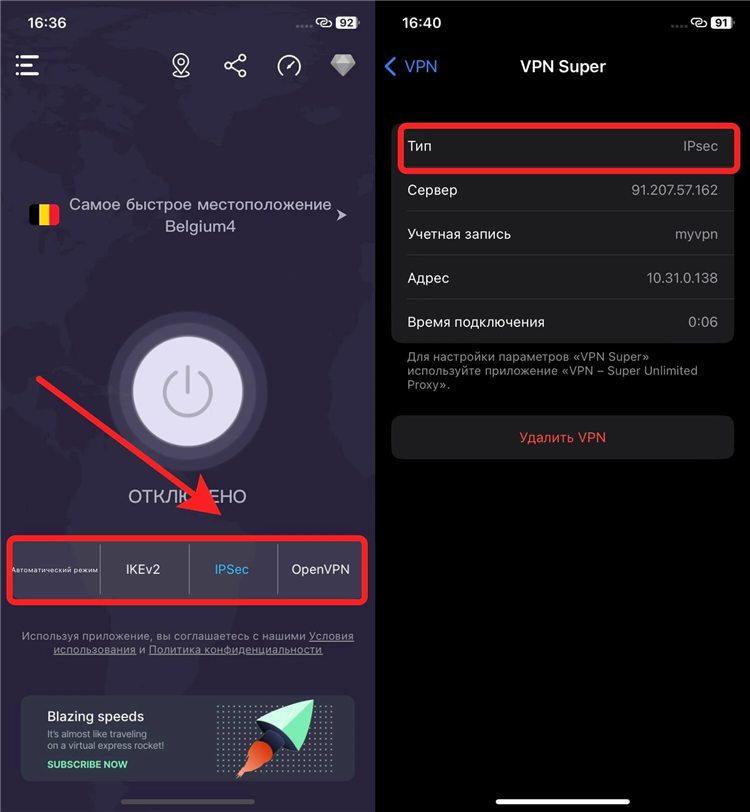

Стабильное и постоянное шифрование. Постоянное использование протоколов, таких как OpenVPN, WireGuard, может указывать на VPN.

-

Одинаковый отпечаток TLS/SSL. Многие VPN-клиенты используют одинаковые криптографические настройки, по которым их можно распознать.

Инструменты для определения VPN

Существует ряд специализированных инструментов и сервисов, предназначенных для обнаружения VPN-подключений:

-

IP2Location, MaxMind, IPinfo — базы IP-адресов, позволяющие определить принадлежность адреса к VPN-провайдерам.

-

Wireshark — инструмент для анализа сетевого трафика, включая обнаружение признаков туннелирования.

-

NetFlow/SFlow анализаторы — позволяют изучать поведение трафика в реальном времени.

-

Cloudflare Radar, Shodan — сервисы, предоставляющие данные по IP-активности и ассоциациям с VPN.

Использование списков VPN-адресов

Организации могут использовать списки IP-адресов, принадлежащих известным VPN-провайдерам, для фильтрации и анализа входящего трафика. Эти списки регулярно обновляются и предоставляются как коммерческими, так и открытыми источниками. Примеры:

-

Emerging Threats

-

IPVoid

-

AbuseIPDB

Как избежать ложных срабатываний при определении VPN

Для минимизации ошибок при попытке определить VPN, рекомендуется учитывать следующие аспекты:

-

Использовать несколько источников информации одновременно.

-

Сопоставлять данные о трафике с поведением пользователя.

-

Применять поведенческий анализ в совокупности с техническими индикаторами.

FAQ

Что такое IP-адрес VPN и как его распознать?

IP-адрес VPN обычно принадлежит дата-центру или хостинг-провайдеру, а не интернет-провайдеру. Его можно определить по базе данных IP-геолокации или с помощью сервисов анализа IP.

Можно ли точно определить, что пользователь использует VPN?

Да, при использовании нескольких методов анализа, включая DPI, поведенческий мониторинг и проверку по базам IP-адресов, можно с высокой степенью точности определить наличие VPN.

Какие протоколы чаще всего выдают использование VPN?

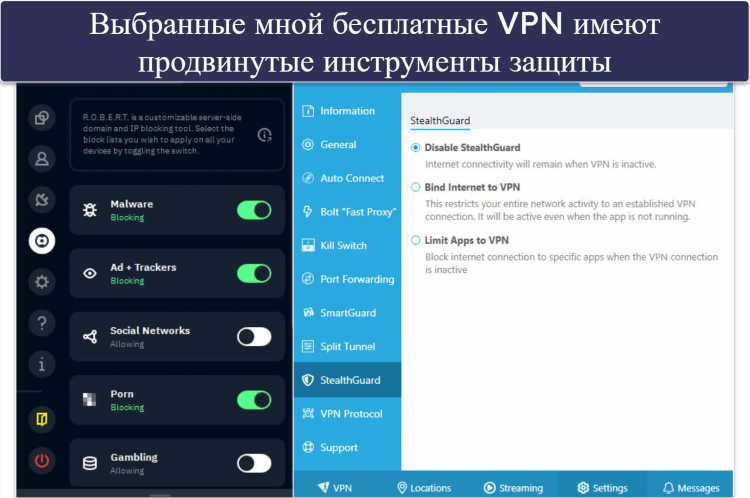

Протоколы OpenVPN, IKEv2, L2TP/IPSec и WireGuard являются типичными для VPN и могут быть обнаружены при анализе трафика.

Чем DPI отличается от обычного анализа IP?

DPI позволяет анализировать структуру передаваемых данных, в то время как простой IP-анализ ограничивается проверкой местоположения и владельца IP-адреса.

Можно ли скрыть использование VPN?

Да, при использовании технологий obfuscation (маскировки) или мульти-хоп соединений, но даже такие меры могут быть обнаружены при комплексной проверке.