Vpn туннель mikrotik

VPN туннель MikroTik: принципы настройки и применения

Что такое VPN туннель MikroTik

VPN туннель MikroTik представляет собой защищённое соединение между двумя или более сетями через небезопасную среду, такую как интернет. Устройства MikroTik поддерживают несколько протоколов VPN, включая PPTP, L2TP, SSTP, IPsec и OpenVPN, что позволяет реализовать различные сценарии взаимодействия между удалёнными узлами сети.

Основные протоколы для VPN туннелей на MikroTik

PPTP (Point-to-Point Tunneling Protocol)

-

Простота настройки.

-

Используется для совместимости с устаревшими системами.

-

Поддерживает аутентификацию MS-CHAPv2.

-

Не рекомендуется для защищённых соединений из-за уязвимостей.

L2TP/IPsec (Layer 2 Tunneling Protocol с IPsec)

-

Расширенная безопасность за счёт использования IPsec.

-

Поддерживает шифрование AES.

-

Совместим с большинством операционных систем.

-

Часто используется для подключения удалённых сотрудников.

SSTP (Secure Socket Tunneling Protocol)

-

Основан на HTTPS (TCP порт 443).

-

Обходит большинство ограничений межсетевых экранов.

-

Обеспечивает высокий уровень шифрования с использованием SSL.

IPsec

-

Протокол уровня сети.

-

Используется как для site-to-site, так и для remote access VPN.

-

Поддерживает множество алгоритмов шифрования (AES, SHA-256).

-

Часто применяется для корпоративных решений.

OpenVPN

-

Поддерживает шифрование TLS.

-

Гибкая конфигурация.

-

Подходит для обхода NAT и брандмауэров.

-

Требует отдельного клиентского ПО.

Настройка VPN туннеля MikroTik

Этапы настройки VPN туннеля (на примере L2TP/IPsec)

-

Создание L2TP-сервера:

-

Активировать L2TP-сервер через интерфейс Winbox или командную строку.

-

Указать IP-пул для клиентов.

-

-

Настройка IPsec:

-

Включить IPsec.

-

Задать секрет (pre-shared key).

-

Указать алгоритмы шифрования.

-

-

Добавление пользователей:

-

Создать учётные записи с логином и паролем.

-

Назначить профиль с необходимыми параметрами.

-

-

Настройка NAT и Firewall:

-

Добавить исключения для IPsec-трафика.

-

Убедиться в наличии правил маскарадинга и разрешающих правил в firewall.

-

-

Тестирование подключения:

-

Проверить доступность сервера с клиента.

-

Проверить шифрование и маршрутизацию трафика.

-

Преимущества использования VPN туннеля MikroTik

-

Защищённый доступ к корпоративным ресурсам из внешних сетей.

-

Масштабируемость для подключения нескольких филиалов.

-

Гибкость конфигурации под любые задачи.

-

Низкая стоимость решений на базе MikroTik.

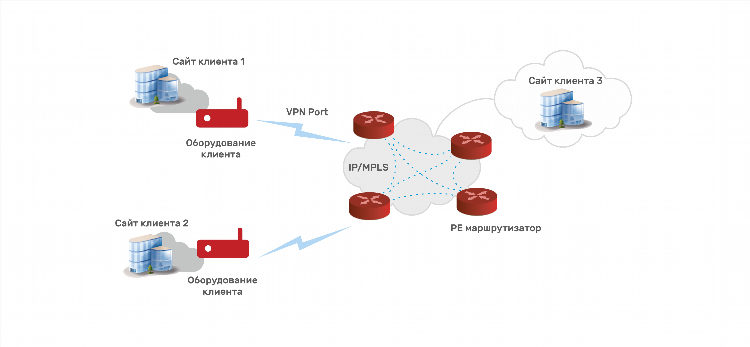

Частые сценарии применения

-

Объединение удалённых офисов через site-to-site VPN.

-

Удалённый доступ сотрудников к внутренним ресурсам.

-

Защита VoIP-соединений между площадками.

-

Транзитный доступ через центральный шлюз в интернет.

Требования к оборудованию MikroTik

-

Процессор с аппаратной поддержкой шифрования (например, Mikrotik hEX S, RB4011).

-

Достаточный объём оперативной памяти для обработки VPN-сессий.

-

Актуальная версия RouterOS, желательно 7.x и выше.

Безопасность при работе с VPN туннелями MikroTik

-

Использование современных алгоритмов шифрования: AES-256, SHA-2.

-

Регулярное обновление прошивки и ключей.

-

Ограничение доступа по IP-адресам.

-

Логирование и мониторинг активности VPN-подключений.

FAQ

Какие протоколы VPN поддерживаются MikroTik?

MikroTik поддерживает PPTP, L2TP, SSTP, IPsec и OpenVPN.

Какой протокол наиболее безопасен для корпоративного использования?

Наиболее безопасными считаются L2TP/IPsec и SSTP благодаря сильному шифрованию и поддержке современных алгоритмов.

Можно ли использовать VPN туннель MikroTik для обхода блокировок?

Технически возможно, особенно с использованием SSTP или OpenVPN, однако это зависит от правового регулирования в конкретной юрисдикции.

Поддерживает ли MikroTik аппаратное ускорение шифрования?

Некоторые модели MikroTik, например, RB4011 и CCR-серии, поддерживают аппаратное ускорение IPsec.

Какой максимальный объём VPN-сессий поддерживает MikroTik?

Это зависит от модели устройства и его ресурсов. Устройства с RouterOS 7.x и мощным процессором способны поддерживать десятки и сотни сессий.